Under dagen har IMY och Skatteverket fortsatta driftstörningar som beror på överbelastningsattacker (DDos). Störningarna påverkar användarna på så sätt att man inte kan besöka myndigheternas sajter. De tekniska störningarna kommer och går vilket innebär att man kan testa att gå in igen efter en stund och testa igen.

Månad: mars 2024

Överbelastningsangrepp (DDoS)

CERT.se har sammanställt bra information om hur man hanterar en DDos-attack. Vi lägger ut artikeln från myndigheten och hoppas att ni kan komma att få god nytta av informationen.

Råd gällande förebyggande och hantering av överbelastningsangrepp.

Behöver du råd och stöd i att hantera ett pågående överbelastningsangrepp är du välkommen att kontakta CERT-SE på cert@cert.se eller 010-240 40 40.

Här följer en sammanställning av råd gällande hur man stärker skyddet mot överbelastningsangrepp samt vad man kan göra under ett pågående angrepp.

Överbelastningsangrepp, eller DDoS-angrepp (Distributed Denial of Service), kan orsaka betydande störningar på en webbplats eller onlinetjänst genom att den utsätts för en överdriven mängd trafik. De orsakar dock sällan någon skada eller avbrott i kärnverksamheten. Olika typer av DDoS-angrepp slår mot olika nivåer i den drabbade verksamhetens nätverk. Det finns inte någon enskild lösning som kan skydda mot alla typer av överbelastningsangrepp. En kombination av flera tillvägagångssätt behöver implementeras, samtidigt som det är viktigt att regelbundet granska och uppdatera dessa åtgärder för att följa angreppsmetodernas utveckling. Se över konfigurationer av verksamhetens it-system som är kopplade mot internet.

Säkerställ att verksamheten har rutiner för hur ni ska agera om ni drabbas av överbelastningsangrepp och genomför övningar. Identifiera vilka system och tjänster som är mest kritiska för att underlätta prioritering under pågående angrepp.

En god dialog med verksamhetens internetleverantör (ISP) är viktig, både i det förebyggande arbetet och vid hantering av ett pågående angrepp.

Det finns flera tillvägagångssätt som kan användas för att mildra effekterna av ett överbelastningsangrepp:

- Använd skyddstjänster mot överbelastningsangrepp: Många ISP:er erbjuder skyddstjänster som kan absorbera och filtrera den inkommande trafiken och endast dirigera legitim trafik till din server. Alternativt kan ett Content Delivery Network (CDN) användas för att skydda sin webbserver.

- Aktivera hastighetsbegränsning: Detta innebär att sätta en gräns för antalet förfrågningar som en användare kan göra till din webbplats inom en given tidsperiod. Detta kan hjälpa till att förhindra att din server överväldigas av överdriven trafik.

- Använd trafikfiltrering: Implementera filter för att blockera trafik från kända skadliga ip-adresser eller trafik som inte uppfyller vissa kriterier (bedöm om exempelvis blockering av trafik från utlandet kan vara ett alternativ). En web application firewall (WAF) kan nyttjas för att hantera överbelastningsangrepp som riktar in sig på applikationslagret. Tillgången till loggar är viktigt för att kunna avgöra vilken typ av angrepp eller vilka system som drabbats.

- Ha koll på helheten: Ett överbelastningsangrepp kan ibland vara ett sätt att styra verksamhetens uppmärksamhet och resurser bort från andra typer av angrepp. Det är därför viktigt att säkerställa övervakning av händelser i hela nätverksmiljön för att upptäcka och hantera sådana försök.

- Uppdatera regelbundet: Håll all programvara och säkerhetsåtgärder uppdaterade för att säkerställa att de kan försvara sig mot de senaste metoderna för överbelastningsangrepp.

- Upprätta polisanmälan: Glöm inte att upprätta en polisanmälan om ni drabbats av överbelastningsangrepp.

Dela loggfiler med CERT-SE

CERT-SE tar gärna emot loggar från verksamheter som drabbats av överbelastningsangrepp eller observerat avvikelser i sin it-miljö kopplat till sådana. Informationen ökar våra möjligheter att följa händelseutvecklingen i samhället och agera proaktivt för att varna andra verksamheter som riskerar att drabbas. Vi kan ta emot råa loggfiler eller sammanställningar. Kontakta oss på cert@cert.se för fortsatt dialog om hur du kan dela loggar med oss.

Mer om systematiskt informationssäkerhetsarbete

Systematiskt informationssäkerhetsarbete:

https://www.msb.se/sv/amnesomraden/informationssakerhet-cybersakerhet-och-sakra-kommunikationer/systematiskt-informationssakerhetsarbete/

Stöd för uppföljning och förbättring av informationssäkerhetsarbetet:

https://www.msb.se/infosakkollen

Information om polisanmälan hos Polismyndigheten:

https://polisen.se

Senast uppdaterad: 2023-06-29 10:58

Omfattande tekniska problem för Metas sociala plattformar

Under dagen har de stora techbolagen som driver de globala sociala medier-plattformar haft omfattande tekniska problem. De sociala medier-plattformar som drabbades hårdast var Instagram, Threads, Facebook, WhatsApp och Messenger. Under ett par timmar låg tjänsterna helt nere i stora delar av världen.

Sociala medier-plattformar är en viktig del av det moderna informationssamhället. Organisationer och myndigheter använder dagligen de olika plattformarna för att dela olika budskap med sina användare. De utgör en strategisk och taktisk kommunikationskanal när organisationens ordinarie sajter drabbas av tekniska problem eller som idag överbelastningsattacker.

Överbelastningsattack mot flera myndigheter

Under dagen har flera statliga myndigheter upplevt driftstörningar till följd av en överbelastningsattacker mot deras sajter. De drabbade myndigheterna är

- Integritetsskyddsmyndigheten (IMY)

- Finansinspektionen (FI)

- Försäkringskassan (FK).

- Riksdagen

- Konkurrensverket (KKV)

- Kronofogden (KFM)

En del av myndigheterna uppger att man inte känner till att någon överbelastningsattack riktats mot dem. De vet inte heller vad det är som gör att deras sajter inte har full tillgänglighet.

Enligt IT-säkerhetsexperten Karl Emil Nikka har följande organisationer tagit på sig attackerna som utförts under dagen.

NoName057 :

– IMY

– Konkurrensverket

”Peoples CyberArmy”

– Försäkringskassan

– Finansinspektionen

– Kronofogden

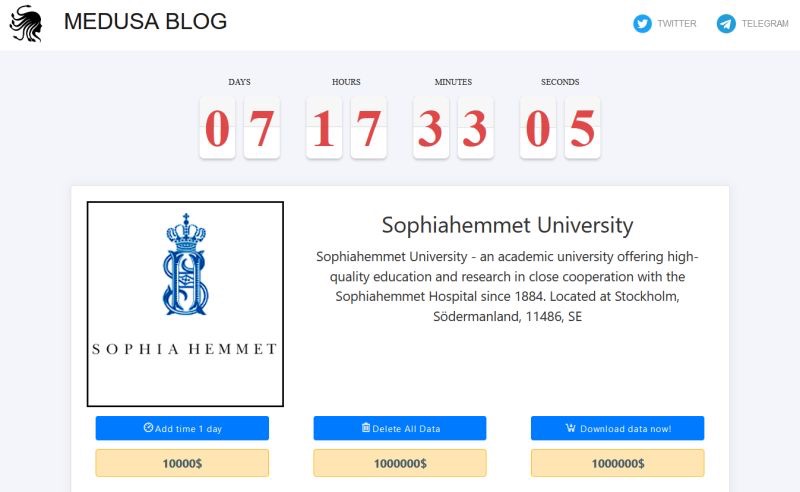

Känslig patientdata påstås läckt efter cyberattack mot Sophiahemmet

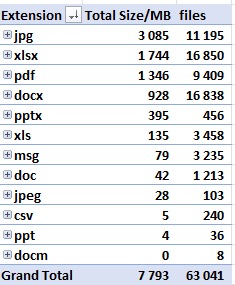

Hackergruppen Medusa uppger att man har kopierat cirka 60 000 filer med olika slag av information från Sophiahemmet efter förra tisdagens cyberattack. Det är i nuläget oklart om man även låst filerna för åtkomst vilket i så fall skulle innebära att det är en ransomewareattack.

Enligt Sveriges Radio Ekot kan de kopierade filerna innehålla känsliga patientdata men det går i nuläget inte att bedöma om så är fallet. Medusa säger att man kommer att offentliggöra innehållet genom att sälja informationen på det som kallas Darknet.

I en rättelse från Ekot framgår nu att Sophiahemmet inte vet vilken typ av information som hackernätverket Medusa kommit över.

Skatteverket godkänner molntjänsterna Office 365, Entra ID och Teams

I ett uppmärksammat preliminärt beslut godkänner Skatteverket nu att man inom myndigheten använder molntjänsterna Office 365 och Teams. Just dessa molntjänster har det rått stor oenighet om i bland myndigheter i Sverige. Orsaken är hur Microsoft hanterar den lagrade information om personuppgifter i förhållande till EU:s dataskyddsdirektiv (GDPR).

Utgör inte rättsliga eller säkerhetskänsliga hinder för användning

Skatteverket har utrett möjligheten att använda vissa delar av det molnbaserade Microsoft 365, identitets- och åtkomsthanteringstjänsten Entra ID och samarbetsverktyget Teams.

Utredningen har gjort en preliminär bedömning att det inte ligger några rättsliga, säkerhetskänsliga eller funktionella hinder mot att Skatteverket kan använda dessa program. Något beslut om att börja använda programmen finns inte. På sikt har Skatteverket ett behov av att ersätta Skype.

– I dagsläget finns inget beslut om att Skatteverket ska köpa in Microsoft 365 och Teams. Vi har påbörjat en undersökning om införande och användande, säger Peter Nordström, sektionschef på Skatteverket.

Läs mer om Skatteverkets ställningstagande här (Skatteverket)

Skottårsbuggen drabbade Ica

Sveriges största livsmedelskedja, Ica, drabbades av skottårsbuggen i torsdags. Det resulterade i att det inte gick att betala med kort, vare sig med Icas eget eller med andra kortutgivares kort. Däremot gick det bra att betala kontant och med Swish. Varje skottårsdag drabbas företag och andra organisationer av denna förargliga bugg som enkelt uttryckt beror på att utvecklarna inte följt de standardiserade protokoll eller regler som finns för hur man programmerar ett IT-system. Men det verkar vara flera instanser som missat buggen. När man utvecklar kod brukar man låta en kodgranskare eller testare gå igenom hela koden för att granska att den uppfyller alla säkerhetskrav. För vissa IT-system kan det handla om flera olika typer av tester som görs och där man simulerar eller skarpt försöker penetrera IT-systemet för olika sårbarheter.

CERT-SE:s veckobrev v.9

VECKOBREV

Blandade nyheter från veckan. Bland annat flera nyheter och rapporter om ransomware, och MSB har publicerat en rapport om offentliga organisationers informations- och cybersäkerhetsarbete.

Nyheter i veckan

IT-attacker på flera håll i Danmark: ”Verkar vara ryska hackare” (25 feb)https://sverigesradio.se/artikel/hackerattack-mot-kopenhamns-flygplats-sajten-ligger-nere

LockBit Ransomware Gang Resurfaces With New Leak Site (26 feb)https://www.securityweek.com/lockbit-ransomware-gang-resurfaces-with-new-site/…

Russia-based LockBit ransomware hackers attempt comeback (26 feb)https://www.theguardian.com/technology/2024/feb/26/russian-based-lockbit-ransomware-hackers-attempt-comeback

Region Örebro län har drabbats av dataintrång (26 feb)https://via.tt.se/pressmeddelande/3421820/region-orebro-lan-har-drabbats-av-dataintrang

Hacker group hides malware in images to target Ukrainian organizations (26 feb)https://www.csoonline.com/article/1309858/hacker-group-hides-malware-in-images-to-target-ukrainian-organizations.html

Hackargruppen Akira hotar att läcka svenska data (27 feb)https://www.dn.se/sverige/hackargruppen-akira-hotar-att-lacka-svenska-data/

Sophiahemmet utsatt för omfattande hackerattack (27 feb)https://www.svt.se/nyheter/lokalt/stockholm/sophiahemmet-utsatt-for-omfattande-hackerattack

Bjuvs kommun i stabsläge – hotas av rysk hackergrupp (27 feb)https://sverigesradio.se/artikel/bjuvs-kommun-i-stabslage-hotas-av-rysk-hackergrupp

Black Basta, Bl00dy ransomware gangs join ScreenConnect attacks (27 feb)https://www.bleepingcomputer.com/news/security/black-basta-bl00dy-ransomware-gangs-join-screenconnect-attacks/

Calendar Meeting Links Used to Spread Mac Malware (28 feb)https://krebsonsecurity.com/2024/02/calendar-meeting-links-used-to-spread-mac-malware/

Lazarus hackers exploited Windows zero-day to gain Kernel privileges (28 feb)https://www.bleepingcomputer.com/news/security/lazarus-hackers-exploited-windows-zero-day-to-gain-kernel-privileges/

Europe’s Pepco loses $17M in phishing attack (29 feb)https://www.scmagazine.com/brief/europes-pepco-loses-17m-in-phishing-attack

Facebook bug could have allowed attacker to take over accounts (29 feb)https://www.malwarebytes.com/blog/news/2024/02/facebook-bug-could-have-allowed-attacker-to-take-over-accounts

Skottdag orsakade tekniska problem på Ica (29 feb)https://www.tv4.se/artikel/3j2QhGxJX5cBbp5kbEvIHO/gar-inte-betala-med-kort-pa-ica

Rapporter och analyser

StopRansomware: ALPHV Blackcat (27 feb)https://www.cisa.gov/news-events/cybersecurity-advisories/aa23-353a

Best Practices for Cyber Crisis Management (28 feb)https://www.enisa.europa.eu/publications/best-practices-for-cyber-crisis-management

StopRansomware: Phobos Ransomware (29 feb)https://www.cisa.gov/news-events/cybersecurity-advisories/aa24-060a

Sju av tio organisationer har allvarliga brister i sitt säkerhetsarbete (1 mar)https://www.msb.se/sv/aktuellt/nyheter/2024/mars/sju-av-tio-organisationer-har-allvarliga-brister-i-sitt-sakerhetsarbete/

Informationssäkerhet och blandat

Undutmaning 2024https://undutmaning.se/

NIST Cybersecurity Framework 2.0 Officially Released (27 feb)https://www.securityweek.com/nist-cybersecurity-framework-2-0-officially-released/

Registrars can now block all domains that resemble brand names (28 feb)https://www.bleepingcomputer.com/news/technology/registrars-can-now-block-all-domains-that-resemble-brand-names/

Expert: Fler hackarattacker mot kommuner i framtiden (29 feb)https://www.dn.se/sverige/expert-fler-hackarattacker-mot-kommuner-i-framtiden/

CERT-SE i veckan

Kritisk sårbarhet i Aruba Clearpass (29 feb)https://www.cert.se/2024/02/kritisk-sarbarhet-i-aruba-clearpass.html

Utskick från CERT-SE om ANTS (29 feb)https://www.cert.se/2024/02/utskick-fran-cert-se-om-ants.html

Ivanti-sårbarheter utnyttjas aktivt (1 mar)https://www.cert.se/2024/03/ivanti-sarbarheter-utnyttjas-aktivt.html

Vecka 9 – Veckans cyberbrottsnyheter

27 feb – Cyberattack mot Sophiahemmet i Stockholm

Natten mot tisdagen utsattes Sophiahemmet för en omfattande cyberattack. Enligt chefläkaren är går det inte att kontakta Sophiahemmet på telefon men vårdverksamheten fungerar eftersom man tillämpar manuella rutiner. En krisgrupp arbetar med att återställa IT-systemen.

27 feb – Region Stockholm i Regional Särskild sjukhusledning (RSSL) i stabsläge

Sedan tisdag kväll har Region Stockholm infört RSSL i Stabsläge med anledning av cyberattacken mot Sophiahemmet. Det medför att Sophiahemmet bl a har stängts av från det gemensamma journalsystemet Take Care. Även andra vårdrelaterade och administrativa IT-system som Region Stockholm ger åtkomst till har stängts av eller kraftigt begränsats. Sophiahemmet tillämpar nu manuella rutiner vilket i princip betyder att man använder penna och papper. Denna nödrutin är väl inarbetad i hälsa- och sjukvården och kan möjligtvis ge något längre väntetid för patienterna. Sophiahemmet betonar att man producerat sjukvård i normal omfattning. Vidare berättar chefläkaren att man har ett nära samarbete med Region Stockholm för att gå igenom de olika systemen och sätta upp dem igen. Man har också egen personal och externa konsulter på plats som arbetar intensivt med få alla IT-system i drift igen.

1 mars – Region Västerbotten inför RSSL i stabsläge efter cyberattack

Region Västerbotten införde Regional särskild sjukvårdsledning (RSSL) i stabsläge efter att leverantören Mediplast drabbats av en cyberattack under fredagen. Mediplast är en stor leverantör till regionerna av förbrukningsmaterial. Inom sjukvården är just engångsmaterial en kritisk försörjningsfråga.